Представьте: ваш ноутбук внезапно начинает «реветь» кулером, словно готовится к взлёту, а счёт за электричество растёт без видимых причин. Вы грешите на обновление Windows, проверяете автозагрузку — всё чисто. А между тем кто-то прямо сейчас зарабатывает криптовалюту за ваш счёт, используя процессор вашего компьютера как бесплатную вычислительную ферму. Это и есть криптоджекинг — одна из самых недооценённых и стремительно растущих киберугроз современности. В этой статье мы разберём, как работает скрытый майнинг от «А» до «Я»: от технических механизмов до реальных кейсов и конкретных способов защиты. Если вам дорого собственное «железо» и электричество — читайте внимательно.

Данная статья носит исключительно образовательный и информационный характер. Автор не призывает к каким-либо противоправным действиям. Криптоджекинг является уголовным преступлением, преследуемым по закону в Российской Федерации и большинстве других юрисдикций. Вся информация о методах атак приведена исключительно в целях повышения осведомлённости и улучшения защиты. Информация о правовом регулировании криптовалют актуальна на февраль 2026 года и может измениться; для получения актуальных юридических рекомендаций обратитесь к профильному юристу.

Что такое криптоджекинг простыми словами

Чтобы понять суть криптоджекинга, стоит начать с базового вопроса: откуда вообще берутся криптовалюты? Большинство цифровых монет, таких как Bitcoin или Monero, создаются в процессе так называемого майнинга (от англ. mining — добыча). Майнинг — это решение сложных математических задач с помощью вычислительных мощностей компьютера. За каждую успешно решённую задачу майнер получает вознаграждение в криптовалюте. Проблема в том, что для эффективного майнинга нужно дорогое оборудование и огромное количество электричества. Один специализированный ASIC-майнер для Bitcoin может стоить от нескольких сотен тысяч рублей и потреблять электроэнергии как целый дом.

Именно здесь на сцену выходит Криптоджекинг (англ. cryptojacking, от cryptocurrency + hijacking — «угон криптовалюты») — это несанкционированное использование вычислительных ресурсов чужих устройств для добычи криптовалюты без ведома и согласия их владельцев. По сути, это цифровое воровство: злоумышленник заставляет ваш компьютер, смартфон, сервер или даже умную камеру видеонаблюдения трудиться на его криптокошелёк, а вы оплачиваете электричество и износ оборудования.

Практика показывает, что аналогия с паразитами здесь максимально точна. Представьте, что кто-то подключился к вашей розетке и круглосуточно использует вашу электросеть для работы собственного оборудования. Вы платите по счёту, а прибыль уходит постороннему. Криптоджекинг делает ровно то же самое, но вместо розетки — процессор, а вместо станков — программа-майнер.

Ключевое отличие криптоджекинга от легального майнинга — это отсутствие согласия. Когда вы сами устанавливаете майнер на свой компьютер и платите за электричество — это ваш осознанный выбор. Когда кто-то внедряет скрытый майнер на ваше устройство без вашего ведома — это преступление. Технически код может быть абсолютно идентичным, разница — чисто юридическая и этическая.

Почему криптоджекинг стал настолько популярен

Переходя от определения к масштабам проблемы, важно понять, почему именно криптоджекинг стал излюбленным инструментом киберпреступников, оттеснив даже программы-вымогатели. Ответ кроется в экономике и математике рисков.

Низкий риск, стабильный доход

В мире киберпреступности действует тот же принцип, что и в легальном бизнесе: предприниматели выбирают модели с оптимальным соотношением риска и прибыли. Шифровальщик-вымогатель (ransomware) приносит большой куш, но привлекает огромное внимание правоохранителей. Жертва немедленно узнаёт об атаке, обращается в полицию, делает резонансную новость. Криптоджекинг же работает тихо: жертва может месяцами и годами не подозревать, что её устройство используется для майнинга. Нет крика о помощи — нет расследования.

Простота входа

Частая ловушка для новичков в кибербезопасности — думать, что криптоджекинг требует глубоких хакерских навыков. На деле порог входа ничтожно низок. Открытый исходный код XMRig (самого популярного майнера Monero) доступен на GitHub. По данным исследования G DATA Software, скрипты для некоторых свежих атак написаны настолько примитивно, что содержат комментарии в открытом тексте — вероятно, сгенерированы с помощью ИИ-инструментов или скопированы из готовых наборов. Порог входа стал настолько низким, что даже так называемые «скрипт-кидди» (начинающие хакеры без глубоких знаний) успешно запускают масштабные криптоджекинг-кампании.

Монетизация любого ресурса

Важная деталь, которую упускают многие обзорные статьи: криптоджекеру не нужен доступ к конфиденциальным данным. Ему не нужны ваши пароли, банковские карты или личные файлы. Ему нужен только процессорное время. Это значит, что атаковать можно буквально любое устройство — от мощного облачного сервера до умного холодильника. Каждый процессорный такт конвертируется в доход. И если одно устройство приносит копейки, то ботнет из сотен тысяч заражённых машин генерирует вполне ощутимую прибыль.

Эволюция криптоджекинга: от Coinhive до облачных атак

Понимание истории криптоджекинга даёт необходимый контекст для оценки современных угроз. Эта история наглядно показывает, как киберпреступность адаптируется к изменениям рынка и технологий.

Эра Coinhive (2017–2019): рождение браузерного майнинга

Точкой отсчёта массового криптоджекинга стал сентябрь 2017 года, когда немецкая компания Coinhive выпустила JavaScript-библиотеку для встраиваемого майнинга Monero прямо в веб-браузере. Идея была вполне легитимной: владельцы сайтов могли монетизировать трафик без рекламы, используя часть процессорной мощности посетителей для добычи Monero. Посетитель просматривает страницу — его браузер тихонько майнит — владелец сайта получает доход. Кое-кто даже использовал технологию в благотворительных целях — например, UNICEF Australia запускал экспериментальную кампанию по сбору средств через Coinhive.

Однако технологию моментально взяли на вооружение злоумышленники. Скрипт Coinhive начали массово внедрять на взломанных сайтах без ведома их владельцев и посетителей. К 2018 году, по данным Bad Packets Report, Coinhive контролировал 62% рынка веб-майнеров. Ежемесячно жертвами становились более 10 миллионов пользователей. Дошло до того, что криптомайнинг-скрипт обнаружили даже на серверах Министерства обороны США.

В марте 2019 года Coinhive прекратил работу. Причина — не раскаяние, а экономика: после хардфорка Monero и обвала крипторынка на 85% браузерный майнинг перестал быть рентабельным. Однако закрытие Coinhive не убило криптоджекинг — оно лишь сдвинуло вектор атак.

Период мутации (2019–2022): переход к host-based атакам

После закрытия Coinhive криптоджекинг из браузеров переместился «вглубь» — на уровень операционных систем. Злоумышленники перешли от JavaScript-скриптов к полноценным бинарным майнерам, которые устанавливаются на компьютер жертвы как вредоносное ПО. Такие майнеры работают непрерывно, а не только пока открыт браузер, и генерируют значительно больший доход.

Примечательный случай этого периода — инцидент в Саровском ядерном центре (РФЯЦ-ВНИИЭФ), где в 2018 году несколько сотрудников были задержаны за попытку использовать суперкомпьютер закрытого предприятия для майнинга криптовалюты. Этот случай ярко иллюстрирует ключевую уязвимость криптоджекинга: он привлекателен везде, где есть мощные вычислительные ресурсы и дешёвое электричество — а государственные суперкомпьютеры подходят под оба критерия.

Новая волна (2023–2026): облака, ИИ и рекорды

С 2023 года начался взрывной рост криптоджекинга, который продолжается до сих пор. По данным SonicWall, в 2023 году число зарегистрированных инцидентов достигло 1,06 миллиарда — это рост на 659% по сравнению с 2022 годом. Только за первое полугодие 2023 года было зафиксировано 332,3 миллиона атак — почти 3,7 миллиона в день. Одного месяца (май 2023 — 77,6 млн атак) хватило, чтобы превысить годовые показатели 2018 и 2019 годов вместе взятые.

В 2025 году рост продолжился: число инцидентов выросло ещё на 63%. Особенно заметным стал кейс операции MassJacker (март 2025), в которой использовалось около 778 531 криптовалютного адреса кошельков для хищения цифровых активов с заражённых компьютеров. Февраль 2026 года ознаменовался обнаружением новой «червеобразной» (wormable) кампании XMRig, распространяющейся через пиратское ПО и USB-носители, с использованием техники BYOVD (Bring Your Own Vulnerable Driver) для повышения эффективности майнинга на 15–50%.

Как технически работает криптоджекинг

Перейдём от истории к механике. Понимание технической стороны критически важно для эффективной защиты — невозможно бороться с тем, чего не понимаешь.

Почему Monero — любимая монета криптоджекеров

Технически это выглядит просто, но на деле есть важный нюанс, который объясняет всю экономику криптоджекинга: злоумышленники майнят не Bitcoin, а почти исключительно Monero (XMR). По данным исследования, опубликованного в Crime Science в январе 2026 года, 89,4% всех обнаруженных программ криптоджекинга основаны на XMRig — майнере Monero.

Почему именно Monero? Причин три, и все они фундаментальны.

- Первая — алгоритм майнинга. Bitcoin использует алгоритм SHA-256, который давно неэффективен на обычных процессорах — для него нужны специализированные ASIC-чипы стоимостью в сотни тысяч рублей. Monero же использует алгоритм RandomX, специально спроектированный для эффективной работы на обычных CPU. Это означает, что каждый заражённый компьютер — будь то офисная рабочая станция, ноутбук студента или облачный сервер — может приносить ощутимый доход при майнинге Monero. Для криптоджекера это критически важно: его «парк техники» состоит из обычных потребительских устройств, а не из майнинг-ферм.

- Вторая — конфиденциальность. Monero использует технологии кольцевых подписей (Ring Signatures), скрытых адресов (Stealth Addresses) и конфиденциальных транзакций (RingCT), которые делают транзакции практически неотслеживаемыми. В отличие от Bitcoin, где каждая транзакция прозрачна и видна в блокчейне, в Monero невозможно определить отправителя, получателя и сумму перевода. Для преступника это идеально: правоохранительные органы не могут отследить движение «грязных» монет.

- Третья — ликвидность. Несмотря на конфиденциальность, Monero торгуется на множестве криптобирж и легко конвертируется в другие активы. В 2025 году Monero продемонстрировал значительный рост цены — более чем вдвое за год (с ~$194 в январе до $446+ к концу года), что дополнительно стимулировало волну криптоджекинга.

Типы криптоджекинга: от браузера до облака

Современный криптоджекинг многообразен. Классификация по типу атаки помогает понять спектр угроз и выбрать правильные инструменты защиты.

- Браузерный криптоджекинг — исторически первый и наиболее известный тип. Вредоносный JavaScript-код встраивается в веб-страницу и запускает майнинг в браузере посетителя. Майнинг происходит только пока страница открыта. После закрытия Coinhive этот тип стал менее распространённым, но не исчез — существуют альтернативные скрипты, и в 2025 году исследователи обнаружили новые варианты, использующие WebAssembly для повышения эффективности. Характерный признак: вентилятор ноутбука раскручивается при открытии определённого сайта и стихает при его закрытии.

- Бинарный (host-based) криптоджекинг — на сегодняшний день доминирующий тип. Вредоносная программа устанавливается на устройство жертвы и работает постоянно, маскируясь под системные процессы. Типичный вектор заражения — пиратское программное обеспечение, фишинговые письма с заражёнными вложениями или эксплуатация уязвимостей. В обнаруженной в феврале 2026 года кампании, исследованной Trellix, майнер распространялся через установщики, маскирующиеся под офисные приложения. После запуска малварь устанавливала контроллер под именем Explorer.exe, создавала несколько «сторожевых» процессов, замаскированных под Microsoft Edge и WPS, и при попытке удаления одного компонента мгновенно перезапускала его через другой.

- Бесфайловый (fileless) криптоджекинг — продвинутая техника, при которой вредоносный код существует только в оперативной памяти компьютера, не оставляя следов на жёстком диске. Это делает обнаружение крайне затруднительным для традиционных антивирусов, которые обычно сканируют файловую систему. Такие майнеры часто используют легитимные системные инструменты (PowerShell, WMI) — технику, называемую Living off the Land (LoL), или «жить за счёт средств жертвы».

- Облачный криптоджекинг — быстро растущий сегмент, нацеленный на корпоративную облачную инфраструктуру. Злоумышленники используют скомпрометированные учётные данные для запуска майнеров в облаке жертвы — на AWS, Azure, Google Cloud. Особенность этого типа — колоссальный финансовый ущерб. По данным Sysdig, на каждый $1 криптовалюты, добытый криптоджекером в облаке, жертва платит около $53 в виде счетов за облачные ресурсы. В ноябре 2025 года Amazon зафиксировал масштабную кампанию, при которой злоумышленники через скомпрометированные IAM-учётные данные за 10 минут развернули майнеры на ECS Fargate и EC2, создавая автомасштабируемые группы от 20 до 999 инстансов.

- Криптоджекинг через цепочку поставок (supply chain) — атака, при которой вредоносный код внедряется в легитимное программное обеспечение ещё на этапе разработки или распространения. Пользователь скачивает «чистую» программу из проверенного источника, но она уже содержит скрытый майнер. Такие атаки особенно опасны, потому что программа проходит все стандартные проверки безопасности. На DockerHub исследователи Sysdig обнаружили более 1 600 вредоносных контейнерных образов, маскирующихся под легитимное ПО, из которых 36% содержали криптомайнеры.

- Криптоджекинг IoT-устройств — атаки на «умные» устройства: маршрутизаторы, камеры наблюдения, NAS-хранилища, smart-TV. Каждое из этих устройств обладает слабым процессором, но в совокупности сеть из тысяч таких устройств создаёт заметную вычислительную мощность. Дополнительная проблема: на большинство IoT-устройств невозможно установить антивирус, а прошивки обновляются крайне редко.

Сравнительная таблица типов криптоджекинга

| Тип | Вектор заражения | Продолжительность | Сложность обнаружения | Потенциальный ущерб | Основные жертвы |

|---|---|---|---|---|---|

| Браузерный | Вредоносный JS на сайте | Только при посещении сайта | Низкая | Низкий (замедление браузера) | Обычные пользователи |

| Бинарный (host-based) | Пиратское ПО, фишинг, эксплойты | Постоянно (после установки) | Средняя | Средний (износ оборудования, электричество) | Домашние пользователи, малый бизнес |

| Бесфайловый | PowerShell, WMI, macros | До перезагрузки (или с персистентностью) | Высокая | Средний | Корпоративные сети |

| Облачный | Скомпрометированные учётные данные, открытые API | Пока не обнаружат | Высокая | Очень высокий (тысячи $/день) | Компании с облачной инфраструктурой |

| Цепочка поставок | Заражённые пакеты, контейнеры | Постоянно | Очень высокая | Высокий (массовое заражение) | Разработчики, DevOps |

| IoT | Уязвимости прошивки, пароли по умолчанию | Постоянно | Очень высокая | Низкий (на устройство), высокий (суммарно) | Домашние сети, промышленные объекты |

Анатомия реальной атаки: разбор кейса февраля 2026

Теория — это прекрасно, но ничто не заменяет анализа настоящей атаки. Разберём подробно кампанию, обнаруженную компанией Trellix в феврале 2026 года, — она показательна тем, что объединяет в себе практически все современные техники криптоджекинга.

Вектор заражения: бесплатный сыр

Всё начинается с социальной инженерии. Злоумышленники рекламируют «бесплатные» версии платного офисного ПО на торрент-трекерах и файлообменниках. Пользователь скачивает и запускает установщик, ожидая получить пиратскую копию программы. Установщик действительно может установить нужное ПО (или его имитацию), но параллельно разворачивает целую инфраструктуру скрытого майнинга.

Многоступенчатое развёртывание

После запуска вредоносного установщика происходит следующая цепочка событий.

- Первый этап — установка контроллера. Дроппер создаёт в пользовательской директории файл Explorer.exe (не путать с легитимным Windows Explorer, который находится в системной директории). Этот контроллер становится «мозговым центром» инфекции.

- Второй этап — обеспечение персистентности. Малварь создаёт несколько «сторожевых» процессов, замаскированных под легитимные приложения: поддельные Microsoft Edge, WPS и другие. Если один из компонентов обнаруживается и останавливается — другой перезапускает его в течение секунд. Это круговая система взаимной защиты, которую крайне сложно полностью деактивировать без специальных инструментов.

- Третий этап — эксплуатация уязвимого драйвера (BYOVD). Малварь загружает легитимный, но уязвимый подписанный драйвер WinRing0x64.sys (CVE-2020-14979). Поскольку драйвер имеет легитимную цифровую подпись, Windows позволяет его установку. Через этот драйвер атакующий получает доступ на уровне ядра операционной системы и модифицирует регистры процессора (Model Specific Registers), отключая аппаратные предзагрузчики (hardware prefetchers). Для чего? Алгоритм RandomX, используемый для майнинга Monero, основан на случайном доступе к памяти. Когда предзагрузчики CPU работают штатно, они пытаются угадать, к каким адресам памяти будет обращение, и загружают данные заранее. Для последовательных вычислений это ускорение, но для RandomX — лишние конфликты кэша. Отключив предзагрузчики, малварь повышает производительность майнинга на 15–50%.

- Четвёртый этап — запуск майнера. Модифицированная версия XMRig подключается к пулу Kryptex (xmr-sg.kryptex.network:8029) и начинает добычу Monero на кошелёк злоумышленника.

Червеобразное распространение

Особенность этой кампании — способность к самораспространению. Малварь не ждёт, пока пользователь скачает ещё один заражённый файл. Она активно следит за подключением USB-носителей через системные уведомления Windows. При подключении флешки малварь копирует на неё свой исполняемый файл, прячет его в скрытую папку и создаёт ярлык, визуально неотличимый от иконки накопителя. Когда эту флешку вставят в другой компьютер и «откроют» привычным щелчком — заражение повторяется.

Встроенная «бомба времени»

Интересная деталь, говорящая о профессионализме авторов: в малвари был зашит «kill switch» — механизм самоуничтожения, срабатывающий после 23 декабря 2025 года. До этой даты малварь работает штатно. После — запускает процедуру самоудаления, очищая следы. Исследователи предполагают, что это связано с окончанием срока аренды C2-инфраструктуры, запланированным изменением сложности Monero или переходом на новый вариант малвари.

Как обнаружить криптоджекинг: практическое руководство

Зная, как работает скрытый майнинг, логично перейти к методам его обнаружения. Сложность в том, что криптоджекинг специально проектируется как «тихая» угроза. Однако у каждого паразита есть следы жизнедеятельности.

Признаки заражения для обычного пользователя

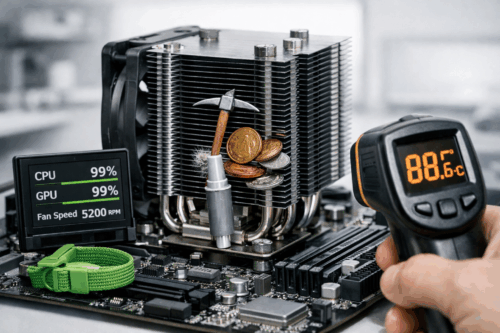

- Первый и самый очевидный сигнал — аномальная загрузка процессора. Если ваш ноутбук при чтении почты или просмотре веб-страниц показывает загрузку CPU 70–100%, это серьёзный повод для проверки. Откройте Диспетчер задач (Ctrl+Shift+Esc в Windows или «Системный монитор» в Linux) и отсортируйте процессы по потреблению CPU. Если незнакомый процесс стабильно потребляет значительную долю процессорного времени — это красный флаг. Технически это выглядит просто, но на деле есть подвох: продвинутые майнеры, такие как Norman (обнаруженный Varonis), отслеживают открытие Диспетчера задач и мгновенно приостанавливают работу, возобновляя майнинг только после его закрытия.

- Второй признак — постоянно работающий вентилятор. Если кулеры вашего компьютера вращаются на полных оборотах без видимой нагрузки, особенно в ночное время или в период бездействия — это классический симптом скрытого майнинга. Криптоджекеры часто настраивают свои майнеры на максимальную работу именно ночью, когда пользователь не за компьютером.

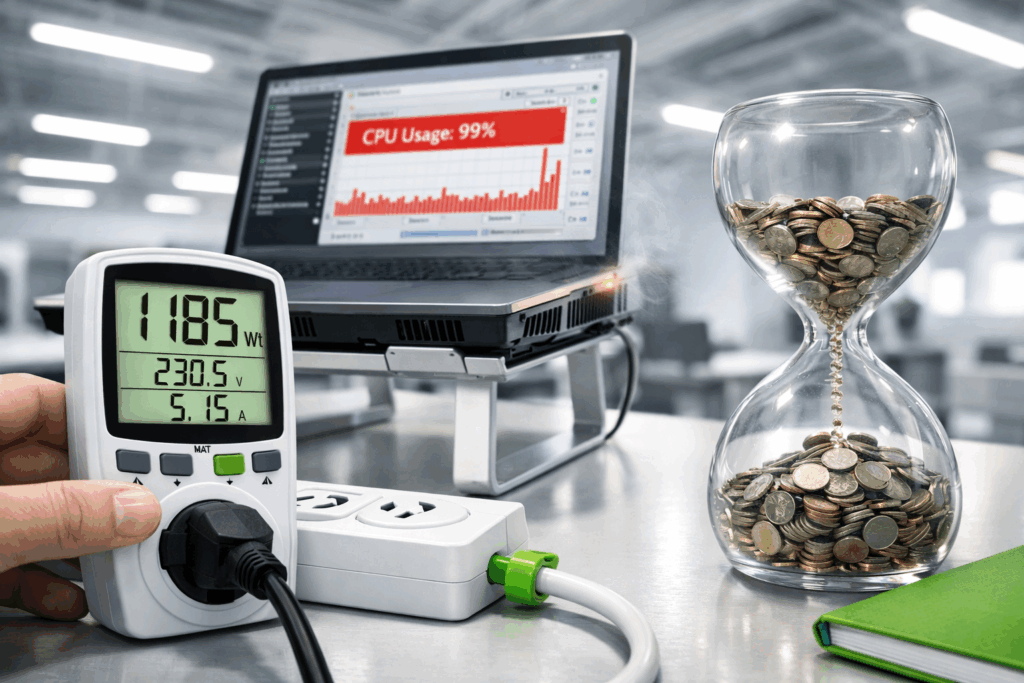

- Третий признак — рост счетов за электроэнергию. Это особенно актуально для России, где в 2024 году был легализован домашний майнинг с ограничением энергопотребления до 6 000 кВт·ч в месяц. Если ваше энергопотребление выросло без объективных причин — стоит проверить все устройства в сети.

- Четвёртый признак — общее замедление системы. Программы открываются дольше обычного, видео подтормаживает, браузер «задумывается» при переключении вкладок. Особенно подозрительно, если замедление наблюдается постоянно, а не только при запуске «тяжёлых» приложений.

- Пятый признак — аномальный сетевой трафик. Криптомайнер постоянно обменивается данными с пулом майнинга. Если вы видите необъяснимый исходящий трафик на незнакомые IP-адреса — это может быть индикатором.

Инструменты для обнаружения

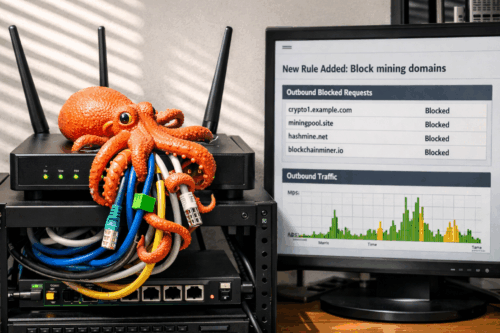

Для корпоративной среды критически важен мониторинг на уровне сети. DNS-мониторинг помогает обнаружить обращения к известным пулам майнинга (например, доменам вроде pool.minexmr.com или xmr.2miners.com). Системы EDR (Endpoint Detection and Response) способны обнаруживать поведенческие аномалии — такие как процесс, стабильно потребляющий 50%+ CPU, или активность PowerShell, характерная для бесфайловых атак.

Реальный ущерб: во что обходится криптоджекинг

«Подумаешь, немного помайнят на моём компьютере — какой от этого вред?» — такое возражение приходилось слышать не раз. Давайте разберёмся с конкретными цифрами.

Ущерб для частных пользователей

Основной ущерб для домашнего пользователя складывается из трёх компонентов: электричество, износ оборудования и снижение производительности.

Но электричество — далеко не главная проблема. Постоянная работа под максимальной нагрузкой критически ускоряет износ процессора (через перегрев), вентиляторов, блока питания и, особенно, ноутбучных батарей. Для ноутбука, постоянно работающего под нагрузкой, срок службы батареи может сократиться с 3–4 лет до 1–1,5 лет. Замена процессора или материнской платы ноутбука — это 15 000–50 000 рублей.

Ущерб для бизнеса

Для компаний ущерб значительно масштабнее. Помимо прямых расходов на электричество и оборудование, добавляются облачные счета (как мы уже видели — $53 расходов на $1 добычи), снижение производительности сотрудников, расходы на расследование и устранение инцидента, репутационные риски (если инфекция затронула данные клиентов) и потенциальные штрафы за нарушение безопасности данных.

По данным Proxyrack Global Cybercrime Report, к 2026 году глобальные потери от киберпреступлений достигнут $11,9 трлн, а к 2030 году — $19,7 трлн. Криптоджекинг вносит в эту сумму значимый вклад, причём его доля растёт быстрее остальных категорий.

Плюсы и минусы криптоджекинга как угрозы (объективная оценка для специалиста по безопасности)

Может показаться странным говорить о «плюсах» криминальной активности, но для специалиста по информационной безопасности объективная оценка угрозы — ключ к правильной расстановке приоритетов.

Относительные «плюсы» (с точки зрения приоритезации угроз)

- Не уничтожает данные. В отличие от шифровальщиков, криптоджекинг не шифрует и не удаляет файлы. При обнаружении и удалении майнера данные остаются нетронутыми. Это позволяет восстановить нормальную работу без длительного процесса recovery.

- Не ворует конфиденциальную информацию напрямую. Основная цель криптоджекера — вычислительная мощность, а не данные. Хотя в ряде случаев криптоджекинг-малварь содержит дополнительные модули (кражу SSH-ключей, учётных данных AWS), сам по себе майнер не нацелен на эксфильтрацию.

- Относительно легко устраним. При обнаружении удаление криптомайнера технически проще, чем устранение последствий APT-атаки или шифровальщика. Нет необходимости в расшифровке данных или переговорах с вымогателями.

- Хороший индикатор проблем с безопасностью. Если в вашу инфраструктуру проник криптоджекер — значит, туда мог проникнуть и шифровальщик. Криптоджекинг-инцидент — это «тревожный звонок», указывающий на уязвимости, которые необходимо устранить.

Реальные опасности и недостатки

- Серьёзный финансовый ущерб, особенно в облаке. Как мы показали выше, соотношение 53:1 между расходами жертвы и доходами злоумышленника делает криптоджекинг одним из самых «расточительных» видов киберпреступности. Для компании с облачной инфраструктурой счёт может исчисляться сотнями тысяч долларов.

- Ускоренный физический износ оборудования. Постоянная работа CPU на 100% загрузки — это перегрев, деградация термопасты, выход из строя вентиляторов и сокращение срока службы всех компонентов. Для дата-центра это может означать массовый выход из строя серверов.

- Признак глубокой компрометации. Практика показывает, что криптоджекинг редко приходит один. Как отмечалось в исследовании Varonis, при расследовании криптоджекинг-инцидента были обнаружены также веб-шеллы для удалённого управления. Криптоджекер — часто лишь «верхушка айсберга» более серьёзного вторжения.

- Хроническая недооценка угрозы. Поскольку криптоджекинг не вызывает «громких» инцидентов — нет шифрования файлов, нет утечек данных — компании склонны занижать его приоритет. Это приводит к тому, что заражения существуют месяцами без реакции, а связанные с ними уязвимости остаются неустранёнными.

- Сложность полного удаления. Современные криптоджекинг-кампании используют многоуровневые системы персистентности: круговые «сторожевые» процессы, модификация загрузочных записей, внедрение в планировщик задач. Простое «удаление файла» не решает проблему — необходима полная проверка и очистка системы.

- Правовая серая зона для жертв. Доказать ущерб от криптоджекинга и добиться возбуждения уголовного дела значительно сложнее, чем при краже данных или вымогательстве. Криптовалюта Monero практически не отслеживается, что делает поиск злоумышленников крайне затруднительным.

Правовые аспекты: криптоджекинг и закон в России

Логично возникает вопрос: а что говорит закон? Как квалифицируется криптоджекинг с юридической точки зрения, и какая ответственность грозит злоумышленникам?

Юридическая квалификация

В российском законодательстве нет отдельной статьи «за криптоджекинг». Однако это не означает, что деятельность остаётся безнаказанной. Криптоджекинг квалифицируется по совокупности следующих статей Уголовного кодекса Российской Федерации.

- Статья 272 УК РФ — неправомерный доступ к компьютерной информации. Внедрение криптомайнера на чужое устройство предполагает несанкционированный доступ к компьютерной системе. Максимальное наказание — до 7 лет лишения свободы.

- Статья 273 УК РФ — создание, использование и распространение вредоносных компьютерных программ. Криптоджекинг-малварь прямо подпадает под определение вредоносного ПО. Наказание — до 7 лет лишения свободы.

- Статья 159 УК РФ — мошенничество. Применяется, когда речь идёт об использовании чужих ресурсов (оборудования, электроэнергии) без разрешения. В особо тяжких случаях — лишение свободы до 10 лет.

- Статья 165 УК РФ — причинение имущественного ущерба путём обмана или злоупотребления доверием. Актуальна в случаях, когда криптоджекинг приводит к значительным финансовым потерям (например, завышенные счета за электроэнергию или облачные сервисы).

Как защититься от криптоджекинга: пошаговое руководство

Вооружившись пониманием угрозы, перейдём к практическим мерам защиты. Подход здесь многоуровневый — «серебряной пули» не существует.

Для домашнего пользователя

Защита начинается с базовой цифровой гигиены, которую многие, увы, игнорируют.

- Обновляйте операционную систему и программы. Это звучит банально, но подавляющее большинство успешных атак эксплуатируют уже известные и исправленные уязвимости. В кампании RedisRaider (май 2025) злоумышленники атаковали публично доступные серверы Redis с устаревшими конфигурациями. Включите автоматические обновления и не откладывайте их установку.

- Не устанавливайте пиратское ПО. Это главный вектор заражения для домашних пользователей. Кампания Trellix февраля 2026 года — прямое тому подтверждение: малварь распространялась именно через «бесплатные» пиратские установщики офисных программ. Если финансы не позволяют покупать лицензионный софт — используйте бесплатные аналоги (LibreOffice вместо Microsoft Office, GIMP вместо Photoshop и т.д.).

- Установите и обновляйте антивирусное ПО. Современные антивирусы распознают известные варианты XMRig и других криптомайнеров. По данным Check Point, XMRig стабильно входит в десятку наиболее детектируемых вредоносных программ. Из решений, доступных в России в 2026 году, хорошо себя зарекомендовали Kaspersky, Dr.Web, а также бесплатные Kaspersky Free и встроенный Microsoft Defender.

- Используйте браузерные расширения для блокировки скриптов. Для защиты от браузерного криптоджекинга эффективны расширения, блокирующие выполнение подозрительных скриптов: uBlock Origin (полная версия — для Firefox и Brave; для Chrome доступна только урезанная uBlock Origin Lite), NoScript (для Firefox) или встроенные блокировщики контента.

- Контролируйте загрузку CPU. Возьмите за привычку периодически заглядывать в Диспетчер задач и проверять, что потребляет ресурсы вашего компьютера. Особенно — после установки нового ПО или посещения подозрительных сайтов.

Для бизнеса и IT-администраторов

Корпоративная защита требует системного подхода и значительно более серьёзного арсенала инструментов.

- Внедрите EDR-решения (Endpoint Detection and Response). В отличие от традиционных антивирусов, EDR-системы отслеживают поведение процессов в реальном времени и способны обнаружить даже неизвестные ранее варианты криптоджекинга по характерным паттернам: стабильная высокая загрузка CPU, подключение к известным пулам майнинга, характерные модификации системных настроек.

- Настройте мониторинг сетевого трафика. Создайте правила DNS-фильтрации для блокировки обращений к известным пулам криптомайнинга. Список доменов пулов регулярно обновляется и доступен в базах threat intelligence. Мониторинг аномального исходящего трафика (постоянные соединения с незнакомыми IP на нестандартных портах) — один из наиболее эффективных методов обнаружения.

- Защитите облачную инфраструктуру. Если ваша компания использует облачные сервисы — это зона повышенного риска. Ключевые меры: многофакторная аутентификация для всех учётных записей, минимальные привилегии для сервисных аккаунтов (principle of least privilege), регулярная ротация ключей доступа, мониторинг аномального потребления ресурсов, настройка бюджетных алертов (оповещения при превышении нормальных расходов).

- Контролируйте контейнерную среду. Если вы используете Docker и Kubernetes — убедитесь, что Docker API не доступен из интернета без аутентификации (это одна из самых распространённых ошибок конфигурации), используйте только проверенные базовые образы, сканируйте контейнерные образы на наличие малвари перед развёртыванием и ограничивайте ресурсы, доступные контейнерам.

- Обучайте сотрудников. Социальная инженерия остаётся первым вектором заражения и в корпоративной среде. Регулярные тренинги по распознаванию фишинга, политика запрета установки стороннего ПО, чёткие процедуры реагирования на подозрительную активность — всё это значительно снижает риски.

Чеклист защиты от криптоджекинга

- Включить автоматические обновления ОС и программ

- Установить и обновить антивирусное/EDR-решение

- Не устанавливать ПО из непроверенных источников

- Настроить мониторинг загрузки CPU и сетевого трафика

- Защитить облачные учётные записи MFA и минимальными привилегиями

- Проверить, что Docker API не открыт в интернет

- Настроить DNS-фильтрацию доменов пулов майнинга

- Установить бюджетные алерты в облачных сервисах

- Провести обучение сотрудников по кибергигиене

- Разработать план реагирования на инциденты

Что делать, если вы обнаружили криптоджекинг

Теперь — конкретный алгоритм действий, если вы подозреваете или уже обнаружили скрытый майнинг.

На домашнем компьютере

- Первый шаг — идентификация вредоносного процесса. Откройте Диспетчер задач и найдите подозрительный процесс с высоким потреблением CPU. Запишите имя процесса и его расположение в файловой системе. Частая ловушка для новичков здесь — попытка просто «завершить процесс». Это временная мера: если малварь имеет механизм персистентности (а она почти наверняка его имеет), процесс перезапустится через несколько секунд.

- Второй шаг — загрузка в безопасном режиме. Перезагрузите компьютер в безопасном режиме (Safe Mode) — в этом режиме загружается минимальный набор драйверов и служб, что предотвращает автозапуск большинства вредоносных программ.

- Третий шаг — полное сканирование антивирусом. Запустите полное (не быстрое!) сканирование антивирусной программой. Если штатный антивирус не обнаруживает угрозу — попробуйте бесплатные сканеры от других производителей (например, Kaspersky Virus Removal Tool, Dr.Web CureIt! или Malwarebytes).

- Четвёртый шаг — проверка автозагрузки и планировщика задач. Даже если антивирус удалил основной файл, могут остаться записи в автозагрузке или запланированные задачи, которые повторно скачают и установят майнер. Проверьте «Автозагрузку» в Диспетчере задач и «Планировщик заданий» (taskschd.msc) на наличие подозрительных записей.

- Пятый шаг — после очистки смените все пароли. Если на ваш компьютер проник криптоджекер — возможно, проникло и другое вредоносное ПО. Смена паролей — обязательная мера предосторожности.

В корпоративной среде

Действия в корпоративной среде отличаются масштабом и формализованностью. Необходимо активировать план реагирования на инциденты (Incident Response Plan), изолировать заражённые машины от сети (но не выключать — для сохранения forensic-данных в оперативной памяти), провести полное расследование для определения масштаба компрометации, выявить вектор первоначального проникновения и устранить его, очистить все заражённые системы, провести ротацию всех потенциально скомпрометированных учётных данных и задокументировать инцидент для последующего анализа и улучшения защиты.

Будущее криптоджекинга: прогнозы на 2026–2027 годы

Завершая основную часть, заглянем в ближайшее будущее. Какие тенденции формируют ландшафт криптоджекинга?

ИИ в руках злоумышленников

В конце 2025 года исследователи Darktrace обнаружили вредоносный артефакт, вероятно сгенерированный с помощью большой языковой модели (LLM), который эксплуатировал уязвимость React2Shell (CVE-2025-55182) для установки XMRig. Как отметили исследователи: «Хотя сумма заработка злоумышленника в данном случае относительно невелика, а криптомайнинг — далеко не новая техника, эта кампания — доказательство того, что ИИ сделал киберпреступность доступнее, чем когда-либо». Ожидается, что в 2026–2027 годах ИИ-инструменты будут всё активнее использоваться для автоматизации поиска уязвимостей, генерации вредоносного кода и обхода систем безопасности.

Рост атак на облачную инфраструктуру

Миграция бизнеса в облако продолжается, а вместе с ней растёт поверхность атаки. Неправильно настроенные Docker-контейнеры, открытые API Kubernetes, утёкшие облачные ключи — всё это будет оставаться основными векторами проникновения. По мере усложнения облачных архитектур (микросервисы, serverless, edge computing) усложняется и мониторинг, что создаёт благоприятные условия для криптоджекеров.

Атаки на инфраструктуру ИИ

Новый и пока недооценённый вектор — атаки на GPU-кластеры, используемые для обучения и инференса нейросетей. Мощные графические процессоры, развёрнутые в облаке для задач машинного обучения, представляют собой идеальные цели для криптомайнинга. Один украденный инстанс с несколькими GPU A100 или H100 может генерировать значительно больший доход от майнинга, чем сотни обычных CPU.

Эволюция методов уклонения

Методы маскировки продолжают совершенствоваться. Мы уже видим использование TOR для анонимизации трафика к пулам, эксплуатацию уязвимых подписанных драйверов для модификации работы CPU, встроенные механизмы самоуничтожения с привязкой к датам. Можно ожидать дальнейшего усложнения: интеграцию с легитимными DeFi-протоколами для автоматической конвертации и отмывания добытой криптовалюты, использование P2P-сетей вместо централизованных пулов, а также применение гомоморфного шифрования для сокрытия параметров майнинга.

Заключение

Давайте подведём итог. Криптоджекинг — это не экзотическая история из новостей про хакеров, а вполне будничная угроза, которая может затронуть каждого: от школьника с ноутбуком до крупной компании с облачной инфраструктурой. С 2023 года число атак растёт взрывными темпами (рост на 659% в 2023-м и ещё на 63% в 2025-м), а методы становятся всё изощрённее: от ИИ-сгенерированного вредоносного кода до эксплуатации уязвимостей на уровне ядра ОС.

Главное, что нужно запомнить: криптоджекинг тих, но дорог. Он не кричит «заплати выкуп» — он тихо повышает ваш счёт за электричество, сокращает срок жизни вашего оборудования и указывает на бреши в безопасности, через которые может проникнуть нечто гораздо более опасное. Защита от него не требует сверхъестественных усилий, но требует системности: обновления, антивирус, здравый смысл в отношении пиратского софта, мониторинг ресурсов и — для бизнеса — серьёзное внимание к облачной безопасности.

Если ваш компьютер вдруг начал «реветь» кулером без видимой причины — вы уже знаете, что проверять и как действовать. И это, пожалуй, самый ценный результат чтения этой статьи.